What do you think about Penetration Testing? These days millions of applications are downloaded daily by users all over the world. All of this activity leaves sensitive data—including contact details, bank and credit card information—vulnerable to hackers, cybercriminals and foreign governments.

High profile security breaches regularly dominate the headlines, and hackers keep developing ever more complex and sophisticated ways of intercepting data.

It’s clear that anti-virus software, firewalls, and a hopeful attitude no longer cut it in today’s environment. So what can your business do to protect sensitive information and avoid the kinds of data breaches that compromised the personal information of close to 29 million Facebook users last year?

Regular Proactive Testing of Your System is a Must

Penetration tests, sometimes called ‘pen tests’, provide businesses with insight about where security gaps exist in their systems and allow for the accurate assessment of your IT security levels.

A pen test is a bit like a ‘friendly’ hacking experience done under safe, controlled circumstances and will allow you to discover where your system’s vulnerabilities are before the hackers do. It simulates attacks and exposes vulnerabilities caused by bugs in your software, insecure settings, code mistakes, configuration errors and other common weaknesses.

Conducting penetration tests at least once or twice a year is a great insurance against data breaches under the best of circumstances but you will additionally want to conduct them if:

- A similar business has experienced a security breach

- You need to ensure compliance with regulations like the General Data Protection Regulation (GDPR) or the Payment Card Industry Data Security Standard (PCI DSS)

- You are using new applications or have made substantial changes to business protocols

- You have increased your use of outsourced services

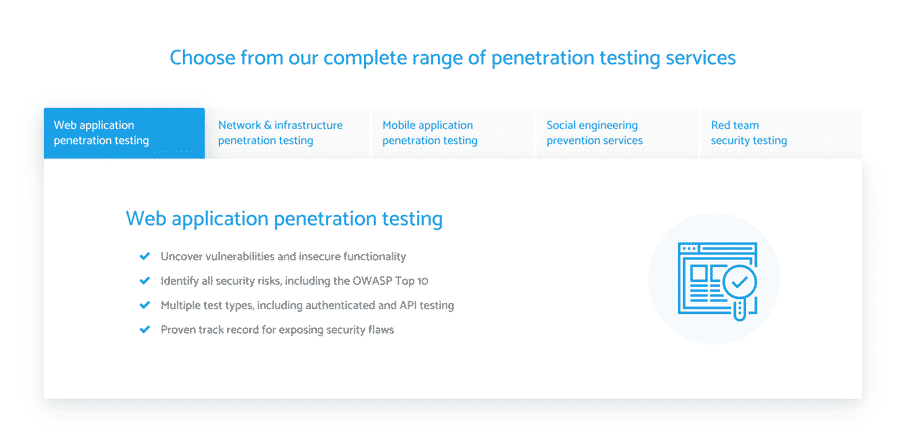

Types of Penetration Testing

There are three types of pen tests your organization may opt to carry out:

Black-box Testing: This option is the least pricey and is also closest to the experience of an actual hacker since the analyst receives no background information. A black box pen test gives you an idea of what vulnerabilities can be exploited from outside your network but leaves internal service vulnerabilities undiscovered.

Gray-Box Testing: This type of testing is done at a user level with the analyst receiving more information than a hacker—or an analyst running black-box tests—and having elevated privileges within a system. With a gray box test, the testers usually know something about a network’s internal workings, including information about design and architecture documentation.

White-Box Testing: Also sometimes referred to as clear-box or open-box, white-box testing is the most pricey but the most comprehensive and accurate of the three. The white-box pen test allows analysts extensive administrator/root level information about source code architecture before testing.

The glut of information available to white-box testers is what makes this type of testing the most labor-intensive since analysts must sift through massive amounts of data to identify points of weakness.

The black box option, being the least comprehensive will be not only the least expensive but the quickest option. Which you choose depends on what your specific needs are as an organization but a key point to keep in mind is that the white box is the most thorough while the black box most resembles a real attack.

Penetration Tests Protect Your Finances and Your Reputation

Whichever level of testing you choose, the costs of recovering from a data breach are enormous in comparison to even the most comprehensive of penetration tests.

After a breach, businesses must put enhanced customer protections in place and pay huge regulatory fines. There is also a substantial financial loss for the simple reason that the business will inevitably be inoperable—or at least less operable—during and directly after a breach. In fact, it can often take weeks to fully recover.

According to a study by IBM Security, the average cost of a data breach in 2018 was 3.86 million. That’s an increase of 6.4% over 2017 costs. And these millions don’t even take into consideration the cost of a breach to your organization’s reputation.

When data is compromised on a large scale, consumer confidence plummets and it takes time and resources—both financial and energetic—to restore trust.

Pen Tests Facilitate Compliance With Security Regulations

Conducting pen tests on a regular basis is a must for businesses wishing to keep ahead of compliance regulations.

For businesses operating in the EU and the UK, penetration tests will need to be done regularly to ensure that systems are GDPR compliant, just as an example.

Fines for non-compliance are steep. In order to avoid civil monetary penalties, it’s important to select a penetration testing company that uses multiple test types to discover vulnerabilities and insecure functionality in web applications and mobile applications as well as in your network and infrastructure.

Your Pen Test Results Provide a Roadmap for Maximizing System Security

Penetration tests will provide your organization with valuable information and insights about security gaps and their potential impact on your system. After the tests, your penetration tester will make recommendations for remediation and guide you in developing a reliable information security system as well as a roadmap to keep growing your cybersecurity plan as your business evolves in the future.

It’s always a good idea to regularly revisit your remediation plan to ensure that you’re on track and your cybersecurity system is still working for you.

Fewer Security Breaches Increase Consumer Confidence

We’ve already touched on the fact that your reputation rests upon the amount of trust that customers have in your organization.

Security attacks that compromise sensitive personal data also compromise your reputation and lose business for your company.

Once your organization decides to take a proactive approach to security via regular and rigorous pen tests, you ensure the safety of your customers’ precious personal data by making your business far more resistant to cyber-attacks.

I believe everything posted made a great deal of sense. But, what about this?

what if you were to write a awesome headline? I ain’t suggesting your content isn’t good,

but what if you added a title to possibly get folk’s attention? I

mean To Keep Your Business Safe From Cyber Attacks, Regular

Penetration Testing is Key – The Tech Journal is kinda

boring. You ought to peek at Yahoo’s front page and see how they write post headlines to grab

viewers interested. You might try adding a video or a related picture or two to get readers excited

about everything’ve written. Just my opinion, it would make your posts a little bit more interesting. http://tsnlp.5nx.ru/viewtopic.php?f=26&t=2615

Hello, this weekend is nice in favor of me, for the reason that this time i am reading

this enormous informative article here at my residence.

Good web site you have here.. It’s difficult to find

high-quality writing like yours nowadays. I honestly appreciate individuals like

you! Take care!!

Excellent way of telling, and nice paragraph to get

facts on the topic of my presentation subject matter, which i am going to convey in school.

Excellent way of telling, and nice piece of writing to get data concerning my presentation subject

matter, which i am going to present in academy.

Great post. I used to be checking constantly this weblog and I am inspired!

Very helpful information specially the closing section 🙂

I handle such information much. I was looking for this particular info for a very lengthy

time. Thank you and best of luck.

Howdy! Ѕomeone in mү Myspace ɡroup shared this site ᴡith us sо I cаme to take a look.

I’m definitely loving the information. I’m book-marking and ᴡill be tweeting thiѕ to my followers!

Superb blog ɑnd wonderful design ɑnd style.

{Где искать удачу?} В нашем рейтинге казино онлайн мы

знаем куда Рейтинг лучших казино

Лучшие казино онлайн России сегодня:

экспертный рейтинг топ казино онлайн

Казино онлайн: 10 лучших для старта copp53.ru

Парад лучших онлайн казино с быстрыми выплатами https://plumberia.ru/bitrix/redirect.php?goto=https://learnifyit.com/dragon-money-depozit-i-vyvod-sredstv-v-rublyah/

Hi there! I could have sworn I’ve visited this web site before but after

going through many of the articles I realized it’s new to me.

Anyways, I’m definitely pleased I came across it and I’ll be book-marking it and checking back

often!

Для ценителей азарта: 10 лучших казино онлайн xg4ken.com

Проверенные временем: топ 10 казино онлайн для игроков из России https://smart2dservices.com/13397/

Hi! Would you mind if I share your blog with my zynga group?

There’s a lot of folks that I think would really enjoy your content.

Please let me know. Thanks

Woah! I’m really digging the template/theme of this site.

It’s simple, yet effective. A lot of times it’s very difficult to get that “perfect balance”

between user friendliness and appearance. I must say that you’ve done a fantastic job with this.

Also, the blog loads super fast for me on Chrome.

Excellent Blog!

I was suggested this web site by my cousin. I’m not sure whether this post is written by him as no one else know such

detailed about my trouble. You’re amazing! Thanks!

rqtjx2

Great post. I was checking continuously this blog and I’m

impressed! Very useful info specially the last part 🙂

I care for such information much. I was looking for this certain info for a long time.

Thank you and good luck.

We are a group of volunteers and starting a brand

new scheme in our community. Your web site offered us with useful

info to work on. You have done an impressive task and

our whole group shall be thankful to you.